Plateforme de routeur de logiciel embarqué sophistiqué

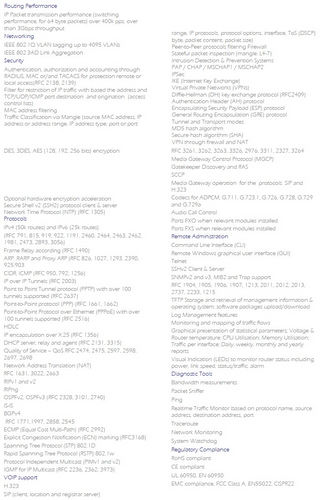

Points d'accès sans fil WiFi Excellence sans fil sont des composants WLAN d'entreprise de haute qualité. Ces produits intègrent de puissants routeurs de classe opérateur dotés de fonctionnalités avancées offrant des avantages majeurs par rapport aux ponts ou points d'accès sans fil conventionnels. Ces fonctionnalités incluent :

- Choix du processeur de 1 à 3 GHz

- Pontage IP

- Routage IP Layer3

- Passerelle frontière Protocole (BGP)

- Interfaces Ethernet sur IP (EoIP)

- Protocole de redondance de routeur virtuel (VRRP)

- WISP & hotspot – fonctionnalités spécifiques, y compris Walled Garden, Cookies, authentification RADIUS, comptabilité, contrôle du temps de connexion

- contrôle de la bande passante des liaisons montantes et descendantes par utilisateur

- Client et serveur DHCP

- Traduction d'adresses réseau (NAT) ;

- Pare-feu avec état et NAT ; Déploiement DMZ facile ;

- IPsec, tunneling VPN (PPTP, L2TP, EoIP, IPIP), VLAN et PPPoE ;

- Sécurité transparente : plusieurs ponts STP avec filtrage de paquets ;

- Beaucoup d'autres fonctionnalités

Optimisé pour l'Internet haut débit et les réseaux ISP sans fil (WISP)

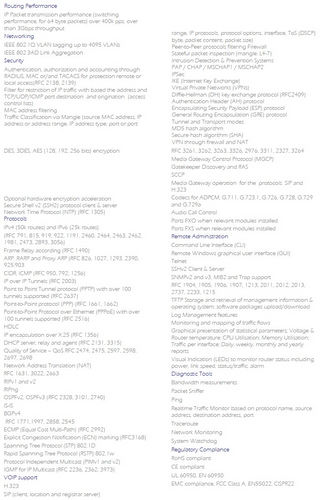

Les routeurs Internet Wireless Excellence offrent des avantages majeurs par rapport aux produits de routeur « standard ». Exemples :

- De nombreuses fonctionnalités optimisées et conçues pour l'environnement WISP

- Agrégation du trafic, nettoyage et contrôles de la bande passante par utilisateur

- Protocole de redondance de routeur virtuel ( VRRP) permet à deux routeurs d'être configurés avec un en « veille à chaud » pour les applications à haute disponibilité. Fonctionnalités de point d'accès, y compris l'authentification Radius et les contrôles de bande passante par utilisateur

- Pare-feu avec état et NAT ; Déploiement DMZ facile ; IPsec, tunnel VPN (PPTP, L2TP, EoIP, IPIP), VLAN et PPPoE ; Sécurité transparente : plusieurs ponts STP avec filtrage de paquets ;

- Proxy de mise en cache HTTP et DNS ; Système de limitation et de blocage de débit P2P

Exemples :

- De nombreuses fonctionnalités optimisées et conçues pour l'environnement WISP

- Agrégation du trafic, nettoyage et contrôles de la bande passante par utilisateur

- Protocole de redondance de routeur virtuel ( VRRP) permet à deux routeurs d'être configurés avec un en « veille à chaud » pour les applications à haute disponibilité. Fonctionnalités de point d'accès, y compris l'authentification Radius et les contrôles de bande passante par utilisateur. Déploiement DMZ facile ; IPsec, tunnel VPN (PPTP, L2TP, EoIP, IPIP), VLAN et PPPoE ; Sécurité transparente : plusieurs ponts STP avec filtrage de paquets ;

- Proxy de mise en cache HTTP et DNS ; Système de limitation et de blocage de débit P2P

Exemples :

- De nombreuses fonctionnalités optimisées et conçues pour l'environnement WISP

- Agrégation du trafic, nettoyage et contrôles de la bande passante par utilisateur

- Protocole de redondance de routeur virtuel ( VRRP) permet à deux routeurs d'être configurés avec un en « veille à chaud » pour les applications à haute disponibilité. Fonctionnalités de point d'accès, y compris l'authentification Radius et les contrôles de bande passante par utilisateur. Déploiement DMZ facile ; IPsec, tunnel VPN (PPTP, L2TP, EoIP, IPIP), VLAN et PPPoE ; Sécurité transparente : plusieurs ponts STP avec filtrage de paquets ;

- Proxy de mise en cache HTTP et DNS ; Système de limitation et de blocage de débit P2P

nettoyage et contrôles de bande passante par utilisateur

Le protocole de redondance de routeur virtuel (VRRP) permet à deux routeurs d'être configurés avec un en « hot standby » pour les applications à haute disponibilité Pare-feu avec état et NAT ; Déploiement DMZ facile ; IPsec, tunnel VPN (PPTP, L2TP, EoIP, IPIP), VLAN et PPPoE ; Sécurité transparente : plusieurs ponts STP avec filtrage de paquets ;Proxy de mise en cache HTTP et DNS ; Système de limitation et de blocage de débit P2P nettoyage et contrôles de bande passante par utilisateur

Le protocole de redondance de routeur virtuel (VRRP) permet à deux routeurs d'être configurés avec un en « hot standby » pour les applications à haute disponibilité Pare-feu avec état et NAT ; Déploiement DMZ facile ; IPsec, tunnel VPN (PPTP, L2TP, EoIP, IPIP), VLAN et PPPoE ; Sécurité transparente : plusieurs ponts STP avec filtrage de paquets ;Proxy de mise en cache HTTP et DNS ; Système de limitation et de blocage de débit P2P Le protocole VRRP (Virtual Router Redundancy Protocol) permet de configurer deux routeurs avec un en « veille à chaud » pour les applications à haute disponibilité. Fonctionnalités de hotspot, y compris l'authentification Radius et les contrôles de bande passante par utilisateur

Pare-feu avec état et NAT ; Déploiement DMZ facile ; IPsec, tunnel VPN (PPTP, L2TP, EoIP, IPIP), VLAN et PPPoE ; Sécurité transparente : plusieurs ponts STP avec filtrage de paquets ;Proxy de mise en cache HTTP et DNS ; Système de limitation et de blocage de débit P2P Le protocole VRRP (Virtual Router Redundancy Protocol) permet de configurer deux routeurs avec un en « veille à chaud » pour les applications à haute disponibilité. Fonctionnalités de hotspot, y compris l'authentification Radius et les contrôles de bande passante par utilisateur

Pare-feu avec état et NAT ; Déploiement DMZ facile ; IPsec, tunnel VPN (PPTP, L2TP, EoIP, IPIP), VLAN et PPPoE ; Sécurité transparente : plusieurs ponts STP avec filtrage de paquets ;Proxy de mise en cache HTTP et DNS ; Système de limitation et de blocage de débit P2P